Кибератаки как вызов репутации: почему о защите должны заботиться не только безопасники

Достаточно ошибки одного сотрудника, чтобы причинить долгосрочный репутационный урон всей компании. Как минимизировать риски, рассказал директор компании «Антифишинг» Сергей Волдохин.

Атака как удар по бренду и репутации

Акции производителя навигационного оборудования Garmin упали на 5% сразу после недавней кибератаки. Взлом крупных аккаунтов в Twitter привёл к снижению котировок на 3%, а холдинг Capital One за две недели потерял почти 14%.

Крупные компании во всём мире после столкновения с мошенниками теряют миллионы долларов, а в среднем потери одной организации составляют 200 тысяч долларов. Даже для корпораций это ощутимая сумма, а для небольших предприятий просто угроза существованию. В России с кибератаками сталкивается три четверти компаний малого и среднего бизнеса. При этом чаще всего атаки происходят по электронной почте и через внешние интернет-ресурсы.

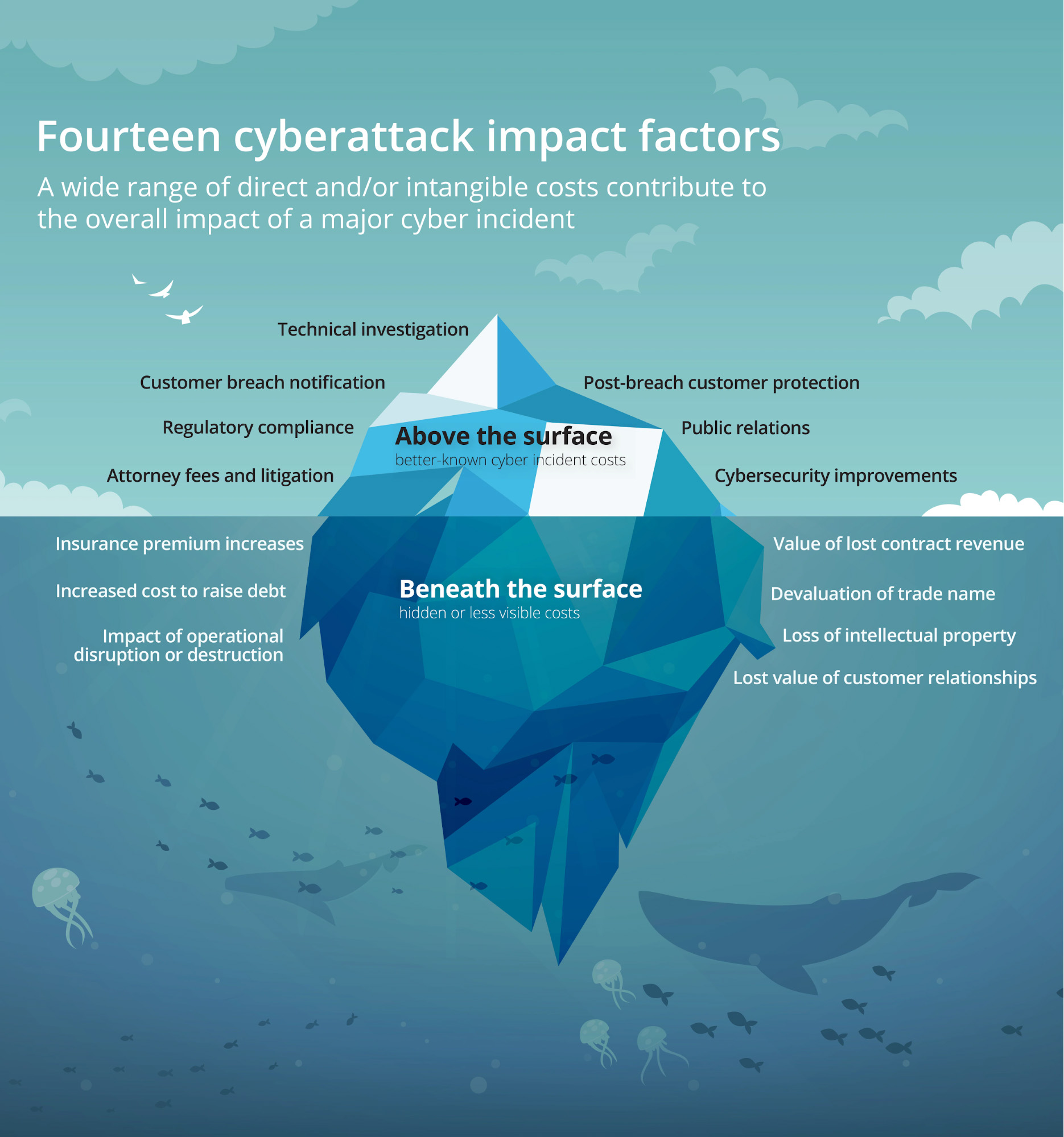

Финансовый ущерб конкретной атаки можно измерить, но при этом редко учитываются неочевидные последствия, связанные с репутационными потерями. Как показано в инфографике Deloitte, под верхушкой айсберга скрываются возможные расторжения контрактов, обесценивание бренда и упущенная выгода из-за оттока клиентов.

Проблемы возникнут не сразу, а в диапазоне 3–5 лет: в процессе поиска новых инвесторов, при заключении договоров с партнёрами, при попытке наладить связи с регуляторами, которые, кстати, всё строже следят за соблюдением требований по безопасности.

Достаточно одной утечки, чтобы отношение к бренду изменилось. Один из таких примеров — американское бюро кредитных историй Equifax, которое подверглось атаке хакеров. В результате к злоумышленникам попали данные 147 млн клиентов.

Спустя год после инцидента почти половина респондентов отметила, что Equifax лучше уйти с рынка, а треть клиентов до сих пор не простила компанию.

По данным Deloitte, поток клиентов возвращается к нормальным показателям только через три года после инцидента.

Со временем многие забывают об инциденте или не уделяют ему достаточно внимания изначально. Этот феномен даже назвали усталостью от постоянных утечек данных (breach fatigue). Пользователи так часто получают сообщения об очередном инциденте, что всё чаще игнорируют извещения от компаний. Например, только с января по июнь в России было зафиксировано 8 крупных утечек данных, но большинство клиентов о них даже не слышали.

Ещё один важный момент — снижение доверия к бренду. По данным PwC, с каждым годом уровень доверия потребителей к компаниям снижается. При этом 85% респондентов не будут пользоваться услугами предприятия, если сомневаются в его политике в вопросах кибербезопасности.

На отношение к компании влияет не только сам факт кибератаки, но и поведение руководства впоследствии. Умалчивание или стремление преуменьшить риски скорее всего приведут к окончательному краху репутации.

Одно письмо может стать угрозой для всей компании

В представлении обычного пользователя хакеры получают доступ к данным в результате сложных технических манипуляций: преодолевают периметры, обходят сложные системы защиты, эксплуатируют уязвимости.

Однако в большинстве случаев ни высокой квалификации, ни серьёзных усилий им не требуется. Утечка или другая успешная цифровая атака происходят благодаря небезопасным действиям самих сотрудников.

По данным InfoWatch, в 2019 году 98,1% пользовательских данных в компаниях и госорганах скомпрометировали случайно. И в 88% инцидентов виноваты рядовые сотрудники, а не топ-менеджмент или системные администраторы.

Большинство внешних атак выглядит как обычное электронное письмо с вложением или ссылкой, которое открывает сотрудник.

Иными словами, для успешной атаки мошенникам не нужны технические навыки, достаточно владеть приёмами социальной инженерии: знать методы манипуляции, которые вызовут у человека «аффективную» реакцию. Достаточно найти хотя бы одного сотрудника, который перейдёт по ссылке или откроет файл в письме, предоставив мошеннику доступ в систему.

Решить такую проблему техническими методами невозможно, ведь всё упирается в человеческий фактор. Даже если установить самую лучшую фильтрацию писем и передовую систему выявления угроз. Мошенник найдёт другой канал связи. Например, напишет в мессенджер, позвонит по телефону и просто попросит сотрудника сделать то, что ему нужно.

Атаками на основе методов социальной инженерии подвергались многие корпорации, включая Twitter, Toyota, Sony Pictures. Российские корпорации, например, Сбербанк и МТС, тоже регулярно фиксируют фишинговые атаки против сотрудников, а общий ущерб российских компаний за 2019 год из-за приёмов социальной инженерии оценивается в 1,26 млрд руб.

Как изменить ситуацию: знания → навыки → корпоративная культура

Обычно для решения проблемы компании стараются обучать сотрудников, так сказать, повышать их осведомлённость. Иногда это выглядит как скучные слайды, иногда — как забавные мультики.

Проблема в том, что в любом случае сотрудник проходит тесты, смотрит видео, иногда изучает контент в искусственной среде, которая оторвана от реальности. И, в любом случае, самый лучший курс не даст преобразовать знания в навыки. Обучение теоретической цифровой грамотности равносильно попытке сесть за руль автомобиля после изучения теории: правила вы уже знаете, но далеко на этих знаниях не уедете.

Для решения проблемы безопасного поведения одних только курсов по кибербезопасности недостаточно. Важно создать условия, в которых освоение навыков станет регулярной фоновой практикой. Для этого часто применяют имитированные атаки — периодическую рассылку имитации фишинговых писем, адаптированных под особенности каждой конкретной компании. Например, в Сбербанке сотрудникам не только рассылают учебные фишинговые письма, но и подбрасывают «зараженные» флешки и совершают звонки от имени «мошенников».

Первостепенная задача сейчас, когда многие продолжают работать удалённо — налаживание коммуникаций внутри компании. У сотрудника любого ранга должен быть прямой доступ к коллегам из отдела кибербезопасности, которые всегда помогут разобраться в опасной ситуации, проверят сомнительное письмо или обработают подозрительный звонок. Важно, чтобы к процессу обучения и тренировкам по безопасности активно подключались HR и другие подразделения, которые отвечают за обучение и корпоративную культуру.

Если в компании есть внешние пользователи — клиенты, атака на которых может представлять проблему для бизнеса и репутации, в процесс должны быть включены и люди, ответственные за PR и маркетинг, которые могут использовать просветительские и образовательные практики для клиентов.

Особенно это актуально для банков и других финансовых организаций. Это сведёт к минимуму возможный успех фишинговых атак и улучшит репутацию бренда. В любом случае, нельзя ограничиваться только теорией — нужно развивать и формировать навыки безопасной работы у клиентов.

Например, как это сделал недавно Альфа-Банк, который не побоялся запустить имитацию фальшивой рекламной кампании на основе методов социальной инженерии. Такие практики помогают не только обучить клиентов, но и в итоге повышают лояльность и доверие к бренду.

Источник фото на тизере: Austrian National Library on Unsplash

Мнение редакции может не совпадать с мнением автора. Ваши статьи присылайте нам на 42@cossa.ru. А наши требования к ним — вот тут.