Как защитить сайт от спамных заявок и не потерять конверсию

Минимизируем мусор, чтобы не потерять реальных лидов. 6 рабочих способов.

Любой сайт с формами рано или поздно сталкивается со спамом. Это могут быть десятки пустых или рекламных сообщений в день. Чаще всего они приходят не от живых людей, а от автоматических программ — ботов.

На первый взгляд спам может показаться безобидным: удалил ненужное письмо и забыл. Но если заявок много, они отвлекают сотрудников, мешают работать с настоящими клиентами, загружают почту и даже искажают статистику. Поэтому задача защиты от спама — не «лишний бонус», а реальная необходимость для любого бизнеса в интернете.

Существует несколько основных способов, как уменьшить поток мусора. Давайте рассмотрим их подробно вместе с wordpress-разработчиком Webit Иваном, разберём плюсы и минусы каждого и в конце выделим самые эффективные.

CAPTCHA и Google reCAPTCHA

Капча уже много лет используется как основной инструмент для защиты сайтов от автоматических заявок. Смысл прост: человек должен подтвердить, что он не бот. На ранних этапах это были искажённые буквы и цифры, которые нужно было перепечатать. Сейчас почти везде применяются решения Google reCAPTCHA. Вторая версия предлагает поставить галочку или пройти тест с картинками, а третья работает в фоновом режиме и анализирует действия пользователя на сайте, присваивая ему балл доверия.

Эта технология хорошо справляется с примитивными скриптами, которые массово отправляют формы. Она интегрируется в большинство CMS и поддерживается почти всеми разработчиками. Google регулярно обновляет свои алгоритмы, что усложняет задачу для спамеров. Но у метода есть очевидные минусы. Картинки и задания раздражают людей, они мешают быстро заполнить форму и могут снижать конверсию. Существуют сервисы обхода капчи, где настоящие люди за копейки решают задания вместо ботов. В версии v3 иногда блокируются реальные пользователи, особенно если они заходят через VPN или используют нестандартные браузеры.

Плюсы:

-

Это самый распространённый и проверенный метод.

-

Защита постоянно обновляется Google, поэтому базовые боты сразу отсекаются.

-

Простая интеграция: плагины есть практически для всех CMS.

Минусы:

-

Классическая капча раздражает посетителей сайта: если картинка плохо читается, пользователь уходит.

-

Существуют платные сервисы, где живые люди разгадывают капчи за копейки. Бот может автоматически отправить картинку на такой сервис и получить ответ.

-

Иногда «ложные блокировки»: реальный пользователь не может пройти проверку.

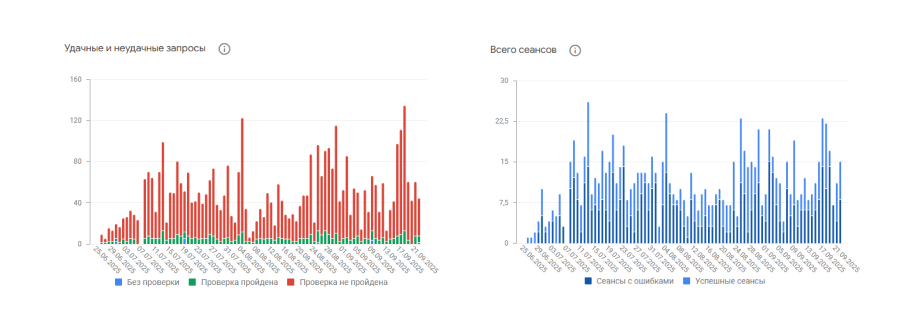

Обычно начинаем с reCAPTCHA v3 с мягким порогом: 0.5–0.7 для корпоративных форм и 0.3–0.5 для магазинов, на сервере валидируем action и hostname, логируем score. Если мусор растёт, включаем эскалацию: подозрительным сессиям показываем v2, остальным оставляем v3.

Такой двухступенчатый режим держит баланс и в недавнем проекте дал минус 60–70% спама без просадки конверсии. С учётом того, что в 2024–2025 боты поумнели, reCAPTCHA используем только в связке с honeypot и умеренным ограничением частоты.

Honeypot

Метод honeypot или «медовая ловушка» строится на простой идее: в форму добавляют скрытое поле. Человек его не видит и оставляет пустым, а бот, который заполняет все поля подряд, вносит туда данные. Если поле оказалось заполненным, система определяет заявку как спам.

Этот способ удобен тем, что не мешает пользователю и никак не влияет на процесс отправки формы. Он прост в реализации и не требует сторонних сервисов или сложных настроек. За счёт этого honeypot часто используют как первый фильтр. Но минусы тоже очевидны. Современные боты научились анализировать структуру страниц и определять скрытые поля, просто игнорируя их. Бывают и ложные срабатывания, если форма свёрстана неправильно.

Плюсы:

-

Полностью невидимая защита: пользователь ничего не замечает.

-

Не требует сторонних сервисов и не нагружает сайт.

-

Реализация занимает пару минут.

Минусы:

-

Современные боты умеют пропускать скрытые поля. Особенно те, которые анализируют CSS и видят, что поле скрыто.

-

Иногда возникают ложные срабатывания, если фронтенд сделан с ошибками или браузер пользователя работает нестандартно.

Мы чаще делаем honeypot не статическим, а с динамическим именем поля и проверкой времени заполнения формы от 2 до 3 секунд. На лендингах это почти всегда даёт минус 40–60% мусора без падения конверсии. Раньше хватало одного скрытого поля, сейчас боты поумнели, поэтому держим honeypot как первый фильтр и дальше усиливаем связкой.

Ограничение частоты отправки

Ограничение частоты отправки заявок работает на уровне сервера или CMS. Смысл в том, чтобы один пользователь не мог отправить десятки форм за короткий промежуток времени. Обычно настраивают правило, что с одного IP допускается только одна заявка за 20–30 секунд.

Этот способ особенно эффективен против массовых атак, когда боты шлют сотни сообщений подряд. Он прост в реализации: достаточно добавить несколько правил в .htaccess или использовать стандартные модули в CMS.

Но у метода есть ограничения. Он не защищает от единичных заявок, если бот настроен на отправку раз в минуту. Реальные пользователи тоже иногда сталкиваются с неудобством: если человек дважды нажал кнопку отправки, вторая заявка может быть заблокирована.

Плюсы:

-

Отлично защищает от массовых атак, когда бот шлёт сотни форм подряд.

-

Легко реализуется через настройки сервера (.htaccess, nginx) или модули CMS.

-

Минимальные затраты.

Минусы:

-

Не защищает от «единичных» заявок: бот может отправлять форму раз в минуту и обходить ограничение.

-

Реальные пользователи иногда страдают: если случайно нажали «Отправить» дважды, вторую заявку система отклонит.

Ставим скользящее окно 1–2 отправки за 30–60 секунд по IP и отпечатку браузера. Для живых пользователей вместо жёсткой ошибки показываем короткую задержку и сохраняем введённые данные. Это хорошо гасит заливку форм пачками, но в одиночку метод не используем.

Фильтрация по IP и ключевым словам

Ещё один способ защиты — фильтрация заявок по IP-адресам и содержимому. Администратор может заблокировать определённые IP или целые диапазоны, откуда идёт спам. Кроме того, часто используется фильтрация текста: заявки проверяются на наличие запрещённых слов или ссылок.

Этот метод позволяет быстро убрать очевидный мусор и снизить нагрузку. Он прост в настройке и может быть реализован на уровне сервера, CMS или через плагины. Но у него есть большой минус: спамеры легко меняют IP через прокси или VPN и подбирают новые формулировки, чтобы обойти фильтр. Кроме того, всегда есть риск ошибочно заблокировать настоящего пользователя.

Плюсы:

-

Простая настройка и быстрый результат.

-

Хорошо отсекает «очевидный мусор».

-

Может снижать нагрузку на сайт за счёт блокировки на ранних этапах.

Минусы:

-

Спамеры легко меняют IP через прокси или VPN.

-

Подменяют слова, чтобы обойти фильтр.

- Существует риск заблокировать живого пользователя, если он случайно использовал «подозрительное» слово.

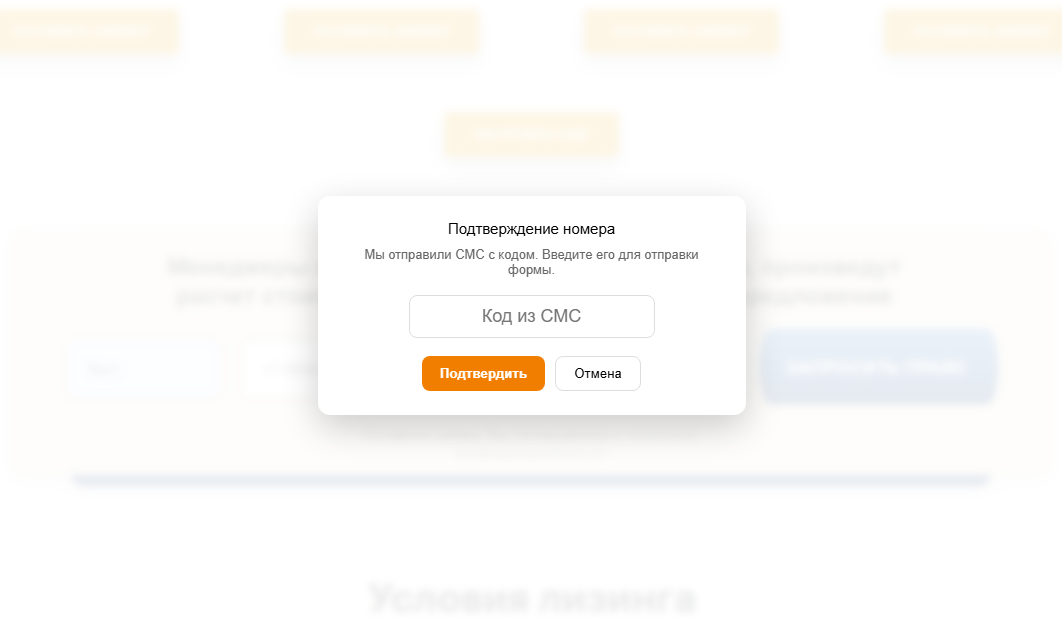

Подтверждение через SMS или Email

Более строгий метод защиты — это подтверждение заявки через SMS или электронную почту. После заполнения формы пользователь должен ввести код, отправленный в сообщении, или перейти по ссылке из письма. Только после этого заявка считается принятой.

Такой подход практически полностью исключает автоматический спам. Одновременно он проверяет подлинность контактных данных. Но этот метод серьёзно усложняет жизнь пользователю. Не все готовы проходить дополнительные шаги, и часть аудитории теряется. Кроме того, отправка SMS требует дополнительных расходов.

Плюсы:

-

Почти стопроцентная защита от автоматического спама.

-

Дополнительная проверка контактов: владелец получает реальные данные.

Минусы:

-

Усложняет процесс: часть пользователей «теряется» на этапе подтверждения.

-

SMS требуют расходов.

-

Для простых форм обратной связи слишком «тяжёлое» решение.

Включаем точечно там, где важна чистота лида и есть смысл усложнить путь. Чаще используем письмо с магической ссылкой на 10–15 минут, SMS только после проверки влияния на конверсию. В интернет-магазинах почти всегда отказываемся, барьер тяжёлый, а профит меньше, чем у фоновых фильтров.

Антиспам-сервисы

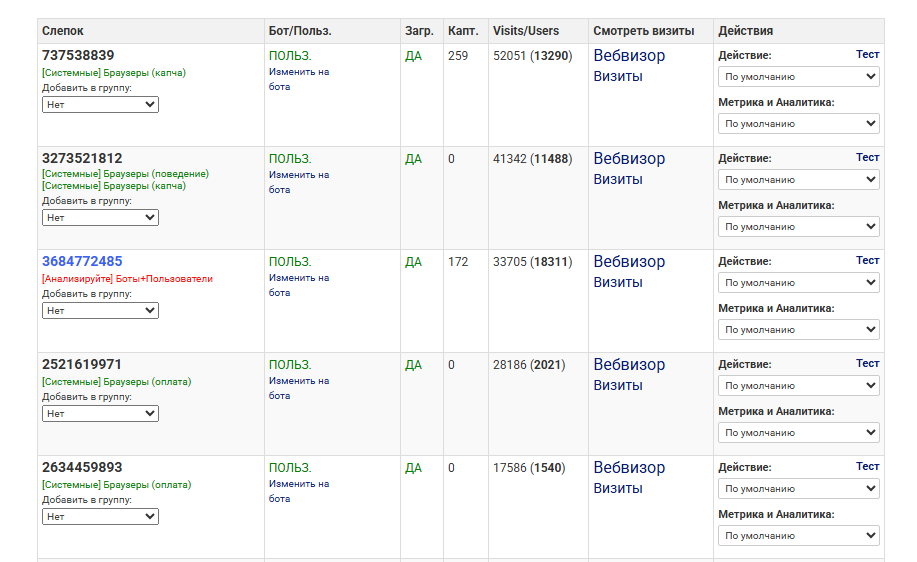

Существуют специализированные сервисы, которые обеспечивают комплексную защиту. К наиболее известным относятся CleanTalk, KillBot и Cloudflare Turnstile. Они используют сразу несколько методов: анализ IP-адресов, поведенческие характеристики пользователей, проверку содержимого сообщений и сверку с постоянно обновляемыми базами данных спамеров.

Такие сервисы обеспечивают высокий уровень фильтрации и позволяют практически полностью убрать спам. Они удобны в интеграции: для популярных CMS существуют плагины, а также есть возможность подключить их через скрипты. Однако за их использование приходится платить. Кроме того, как и у любых систем фильтрации, возможны ложные срабатывания, когда под блокировку попадают настоящие пользователи.

CleanTalk — фильтрует по IP, тексту и поведению. Работает через облако, есть плагины для всех популярных CMS.

KillBot — ориентирован на защиту от ботов в рекламных кампаниях. Может фильтровать трафик ещё до того, как бот заполнил форму.

Cloudflare Turnstile — альтернатива reCAPTCHA, которая работает «в фоне», без картинок и галочек.

Плюсы:

-

Комплексный подход: учитываются десятки факторов.

-

Базы спамеров постоянно обновляются.

-

Простая интеграция — плагин или вставка JS.

Минусы:

-

Чаще всего платные.

-

Требуют времени на настройку.

-

Возможны ложные срабатывания.

В магазинах и при активном рекламном трафике сразу ставим CleanTalk или KillBot как основной фильтр входящих. Запускаем с мягкими правилами и логированием, через 1–2 недели поджимаем пороги по данным. При всплесках включаем жёсткие пресеты и чёрные списки. Такая схема обычно убирает от 80 до 95 процентов мусора и заметно разгружает менеджеров. На спокойных корпоративных сайтах держим сервисы в резерве и подключаем только при устойчивых атаках.

Если подвести итог и ответить на главный вопрос «Как убрать фейковые заявки», то стоит отметить, что ни один метод не даёт стопроцентной защиты. Чтобы эффективно бороться со спамом, лучше использовать комбинацию решений. Для небольших сайтов достаточно honeypot и reCAPTCHA v3: эти методы бесплатны и не мешают пользователям. Для крупных проектов с высокой посещаемостью лучше использовать антиспам-сервисы, такие как CleanTalk или KillBot, дополнительно подключив Cloudflare Turnstile.

В итоге наиболее эффективными можно считать два подхода: современные версии reCAPTCHA или Turnstile, которые обеспечивают фоновую защиту и почти не мешают пользователям, и антиспам-сервисы, которые дают комплексную фильтрацию и способны остановить даже сложные виды спама.

Мнение редакции может не совпадать с мнением автора. Ваши статьи присылайте нам на 42@cossa.ru. А наши требования к ним — вот тут.